Ang kamakailang $1.5 bilyon na hack sa Bybit ay naglagay sa North Korean Lazarus Group bilang isa sa top 15 Ethereum holders sa mundo. Ang breach na ito ay nagdulot ng pagkabigla sa crypto space, na nag-alerto sa mga user na dati’y inakala na ang Ethereum ay isa sa pinakaligtas at pinaka-decentralized na network.

Sa isang pag-uusap kasama ang BeInCrypto, tinalakay ng mga kinatawan mula sa Holonym, Cartesi, at Komodo Platform ang mga implikasyon ng breach na ito, mga hakbang para maiwasan ang mga katulad na sitwasyon sa hinaharap, at kung paano maibabalik ang tiwala ng publiko sa Ethereum.

Ibang Klase ng Breach

Ang Bybit hack ay yumanig sa crypto community hindi lang dahil sa dami ng pondo na ninakaw kundi pati na rin sa kalikasan ng breach.

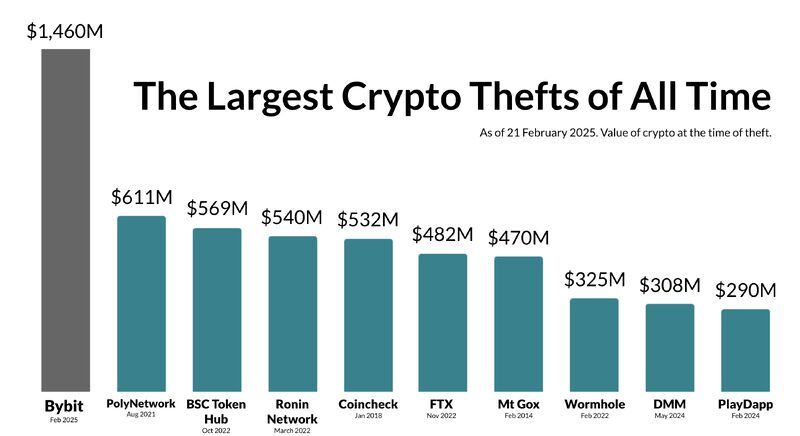

Habang ang ibang crypto exchange breaches, tulad ng 2014 Mt. Gox episode o ang 2018 Coincheck hack, ay kinasasangkutan ng private keys o direktang pagkompromiso sa exchange wallets, iba ang sitwasyon ng Bybit.

Imbes na magnakaw ng private keys, in-manipulate ng mga hacker ang transaction signing process, na nagpapakita na ito ay isang infrastructure-level attack. Ang transaction signing process ang tinarget imbes na ang asset storage mismo.

Ang forensic analysis ng Bybit hack ay nag-trace ng breach sa Safe Wallet, isang multi-signature wallet infrastructure na ibinibigay ng isang third party. Gumagamit ang Safe Wallet ng smart contracts at cloud-stored JavaScript files sa AWS S3 para iproseso at i-secure ang mga transaksyon.

Maaaring lihim na baguhin ng mga hacker ang mga transaksyon sa pamamagitan ng pag-inject ng malicious JavaScript sa AWS S3 storage ng Safe Wallet. Kaya, kahit hindi direktang na-hack ang sistema ng Bybit, binago ng mga hacker ang destinasyon ng mga transfer na inaprubahan ng Bybit.

Ang detalyeng ito ay naglantad ng seryosong security flaw. Ang mga third-party integrations ay nagiging weak points kahit na i-lock down ng isang exchange ang kanilang mga sistema.

Lazarus Group Kasama sa Top Holders ng Ethereum

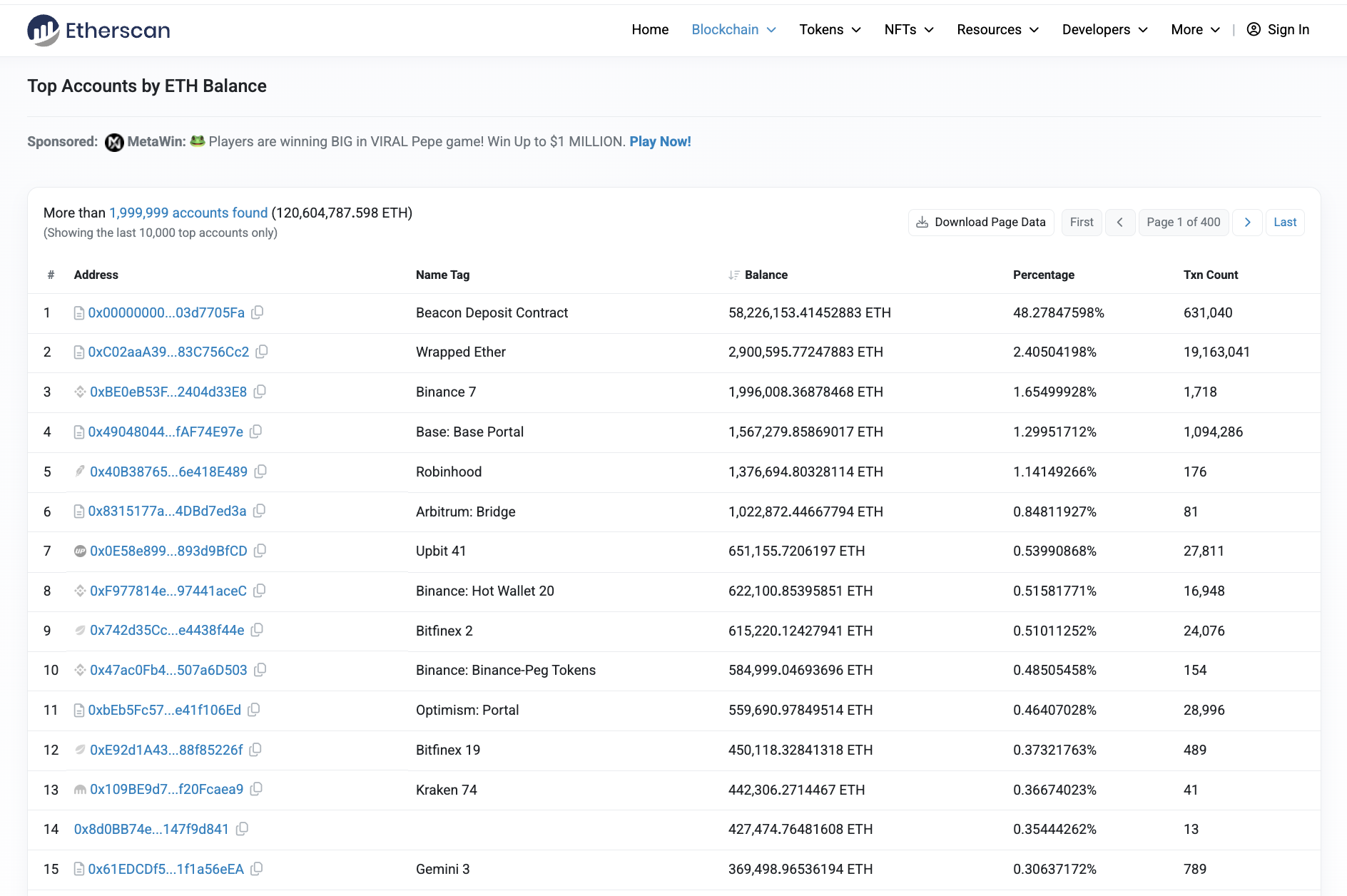

Kasunod ng monumental na hack, ang North Korea ay kabilang sa top 15 pinakamalaking Ethereum holders.

Ayon sa on-chain data, ang Gemini, na dati’y nasa ika-15 na posisyon, ay may hawak na 369,498 ETH sa kanyang Ethereum wallet. Dahil nagnakaw ang Bybit hackers ng mahigit 401,000 ETH, in-overtake na nila ngayon ang Gemini sa ownership.

Ang katotohanan na ang isang kilalang grupo tulad ng Lazarus, na responsable sa ilang high-profile hacks sa crypto sector, ay ngayon may hawak ng ganitong kalaking halaga ng Ether ay nagdudulot ng ilang trust issues. Habang ang unang spekulasyon ay nagtuturo sa kahinaan ng decentralized nature ng Ethereum, tinatanggihan ni Nanak Nihal Khalsa, Co-Founder ng Holonym, ang claim na ito.

Dahil ang governance ng Ethereum at consensus mechanisms ay umaasa sa validators imbes na sa token holders, ang paghawak ng Lazarus Group ng ganitong kalaking halaga ng ETH ay hindi nakokompromiso ang kabuuang decentralization ng network.

“Ang Lazarus ay may hawak pa rin ng mas mababa sa 1% ng ETH na nasa sirkulasyon, kaya hindi ko ito nakikita bilang napaka-relevant maliban sa simpleng optics. Habang marami itong ETH, mas mababa pa rin sa 1% ang pagmamay-ari nila. Hindi ako nababahala,” sinabi ni Khalsa sa BeInCrypto.

Sumang-ayon si Kadan Stadelmann, Chief Technology Officer sa Komodo Platform, na binibigyang-diin na ang disenyo ng infrastructure ng Ethereum ang pinagmumulan ng kahinaan nito.

“Pinatutunayan nito ang isang vulnerability sa architecture ng Ethereum: ang mga iligal na aktor ay maaaring palawakin ang kanilang holdings sa pamamagitan ng pag-target sa mga exchanges o DeFi protocols, at sa gayon ay magkaroon ng impluwensya sa market dynamics at posibleng baguhin ang mga desisyon sa governance sa off-chain processes ng Ethereum sa pamamagitan ng pagboto sa mga improvement proposals. Habang ang teknikal na decentralization ng Ethereum ay hindi nakompromiso, ang Lazarus Group ay nagdulot ng erosion ng tiwala sa Ethereum,” sinabi ni Stadelmann sa BeInCrypto.

Gayunpaman, habang ang mga token holders ay hindi makakaimpluwensya sa consensus mechanisms ng Ethereum, maaari nilang manipulahin ang mga merkado.

Mga Posibleng Epekto at Market Manipulations

Kahit na natapos na ng mga Bybit hackers ang pag-launder ng ninakaw na ETH, inilatag ni Stadelmann ang ilang posibleng senaryo na maaaring ginawa ng Lazarus Group gamit ang malaking yaman na kanilang naipon. Isa sa mga opsyon ay ang staking.

“Ang seguridad ng Ethereum’s Proof-of-Stake ay umaasa sa mga honest validators at resilience ng wallets, exchanges, at dApps. Habang ang nakuhang yaman ng Lazarus Group ay hindi nagbabanta sa consensus mechanism ng blockchain, dahil hindi naman kilala na naka-stake ang kanilang holdings, ito ay nagdudulot ng pagdududa na maaaring mangyari ito. Hindi nila ito malamang gawin, dahil ang mga ninakaw nilang pondo ay na-track na,” paliwanag niya.

Sa parehong hindi malamang na linya, ang mga Bybit hackers ay maaaring magdulot ng malaking pagbaba ng market sa pamamagitan ng pagbebenta ng kanilang mga holdings nang sabay-sabay.

“Ang kanilang holdings ay nagbibigay sa kanila ng pagkakataon na manipulahin ang mga market, tulad ng kung ibebenta nila ang kanilang mga holdings. Mahirap itong gawin dahil ang kanilang ETH ay naka-flag. Kung susubukan nilang i-exchange ang ETH sa pamamagitan ng pagbebenta, maaaring ma-freeze ang kanilang mga assets,” dagdag ni Stadelmann.

Ang pinaka-inaalala ni Stadelmann para sa hinaharap ay ang epekto ng mga hack sa Ethereum’s Layer 2 protocols.

“Maaaring subukan ng Lazarus at ng kanilang mga kasosyo na atakihin ang Layer 2 protocols tulad ng Arbitrum at Optimism. Ang isang censorship attack sa layer 2 ay maaaring magpahina sa dApps at magdulot sa ecosystem na lumipat patungo sa centralized transaction sequencers. Iyon ay magpapakita ng kahinaan ng Ethereum,” sabi niya.

Bagaman hindi na-kompromiso ang network ng Ethereum, ang mga pag-atake sa Safe Wallet ay nagpakita ng mga kahinaan sa seguridad ng mas malawak na ecosystem.

“Ang breach ay tiyak na nagtaas ng tensyon sa ecosystem, at lumikha ng hindi pantay na distribusyon ng token. Ang tanong ay nananatili: susubukan ba ng Lazarus o iba pang hacking groups na konektado sa mga state actors na i-exploit ang Ethereum ecosystem, lalo na sa layer 2?” pagtatapos ni Stadelmann.

Itinaas din nito ang mga tanong tungkol sa pangangailangan para sa mas mahusay na mga pamantayan sa seguridad.

Verification Bago Trust

Iginiit ni Khalsa na ang Bybit hack, bagaman hindi banta sa pangunahing seguridad ng Ethereum, ay nag-highlight ng pangangailangan para sa pinahusay na mga pamantayan sa seguridad sa mga gumagamit.

“Ang pagsasabing problema ng Ethereum ang hack ay parang sinasabing problema ng kotse ang pagkamatay sa aksidente sa kotse kapag hindi nagsuot ng seatbelt ang driver. Pwede bang magkaroon ng mas maraming safety measures ang kotse? Oo, at dapat. Pero tulad ng seatbelt na walang kinalaman sa kotse, ang hack ay walang kinalaman sa Ethereum. Isa itong protocol at gumana ito ayon sa inaasahan. Ang problema ay ang kakulangan ng kaginhawahan at kaalaman para sa ligtas na pag-custody ng digital assets,” sabi niya.

Sa partikular, ang insidente ay naglantad ng mga kahinaan sa loob ng multi-signature wallets, na nagpapakita na ang pag-asa sa third-party integrations ay maaaring magdala ng malaking panganib, kahit na may matibay na internal security. Sa huli, kahit ang pinaka-sopistikadong mga hakbang sa seguridad ng wallet ay nagiging hindi epektibo kung ang proseso ng pag-sign ay maaaring ma-kompromiso.

Binigyang-diin ni Khalsa na may mga napatunayang self-custody security measures, habang ang multi-signature wallets ay hindi kabilang sa mga ito. Idinagdag niya na dapat matagal nang nag-advocate ang mga ahensya ng gobyerno para sa mas mahusay na mga pamantayan at kasanayan sa seguridad.

“Ang repercussion na maaari nating asahan ay ang pagiging seryoso sa pagtigil sa North Korea mula sa pagnanakaw ng mas maraming pondo. Habang hindi tungkulin ng gobyerno na baguhin kung paano isinasagawa ang self-custody, tungkulin ng gobyerno na hikayatin ang mas mahusay na ‘best practices’ ng industriya. Ang pag-atake na ito ay dahil sa maling paniniwala na secure ang multisigs ng hardware wallets. Sa kasamaang palad, kinailangan pa ng pag-atake na ito para makilala ito, pero ang mas mahusay na mga pamantayan na itinakda ng mga ahensya ng gobyerno ay maaaring maghikayat ng mas ligtas na mga kasanayan nang hindi na kailangan ng $1.5 bilyong kompromiso para magising ang industriya,” iginiit niya.

Ang insidente ay naglantad din ng pangangailangan na i-verify ang mga transaksyon sa halip na magtiwala sa third-party applications.

Solusyon sa Front-End Vulnerabilities

Sa pamamagitan ng pag-inject ng malicious JavaScript sa mga vulnerable Safe Wallet cloud servers, nag-launch ang Lazarus Group ng isang sopistikadong pag-atake, na nagpapahintulot sa kanila na gayahin ang interface at linlangin ang mga user.

Ayon kay Erick de Moura, co-founder ng Cartesi, ang exploit na ito ay nagha-highlight ng isang kritikal na kahinaan. Ang isyu ay nasa pag-asa sa centralized build at deployment pipelines sa loob ng isang sistemang nilayon para sa decentralization.

“Ang SAFE incident ay nagsisilbing matinding paalala na ang Web3 ay kasing secure lamang ng pinakamahinang link nito. Kung hindi ma-verify ng mga user na ang interface na kanilang kinakausap ay tunay, nawawalan ng kabuluhan ang decentralization,” sabi niya.

Idinagdag din ni De Moura na isang karaniwang maling akala sa Web3 security ay ang mga smart contract breaches ay kabilang sa mga pinaka-epektibong paraan ng pag-hack sa mga exchanges. Gayunpaman, itinuturing niya na ang estratehiya ng Lazarus Group sa Bybit ay nagpapatunay ng kabaligtaran. Ang pag-inject ng malicious code sa front-end o iba pang off-chain components ay mas seamless.

“Hindi kailangan ng mga hacker na i-breach ang mga smart contracts o direktang manipulahin ang mga sistema ng ByBit. Sa halip, nag-inject sila ng malicious code sa front-end interface, nililinlang ang mga user na iniisip na sila ay nakikipag-ugnayan sa isang pinagkakatiwalaang platform,” paliwanag niya.

Sa kabila ng mga kahinaang ito, posible ang paglipat mula sa trust-based patungo sa verifiable security.

Bakit Mahalaga ang Reproducible Builds

Tinitingnan ni De Moura ang Bybit hack bilang isang wake-up call para sa Web3 community. Habang muling ina-assess ng mga exchanges at developers ang kanilang seguridad, iginiit niya na ang verifiable, reproducible builds ay mahalaga upang maiwasan ang mga susunod na pag-atake.

“Sa core nito, ang reproducible build ay nagsisiguro na kapag ang source code ay na-compile, palaging pareho ang binary output na nalilikha. Tinitiyak nito na ang software na ginagamit ng mga user ay hindi na-alter ng third party sa deployment pipeline,” sabi niya.

Ang blockchain technology ay mahalaga para masiguro na nagaganap ang prosesong ito.

“Isipin mo ang isang sistema kung saan bawat software build ay nagge-generate ng binaries at resources sa isang verifiable na paraan, na ang kanilang fingerprints (o checksums) ay naka-store on-chain. Imbes na patakbuhin ang mga build na ito sa cloud servers o computers na prone sa security breaches, maaari itong i-execute sa dedicated blockchain co-processors o decentralized computational oracles,” sinabi ni De Moura sa BeInCrypto.

Maaaring ikumpara ng mga user ang checksum ng front-end resources na kanilang niloload laban sa on-chain data gamit ang browser plugin o feature. Ang matagumpay na match ay nagpapakita ng authentic build interface, samantalang ang discrepancy ay nagsasaad ng posibleng compromise.

“Kung ang verifiable reproducible builds approach ay na-apply sa SAFE, maiiwasan sana ang exploit. Ang malicious front-end ay hindi makakapasa sa verification laban sa on-chain record, agad na ilalantad ang attack,” pagtatapos ni De Moura.

Ang approach na ito ay nagpe-present ng kapaki-pakinabang na alternatibo sa pag-asa sa mga user na may iba’t ibang level ng kaalaman sa self-custody.

Paano Punan ang Gaps sa Kaalaman ng Users

Habang nagiging mas sopistikado ang mga atake, ang kakulangan ng kaalaman ng mga user kung paano ligtas na i-custody ang digital assets ay nagpe-present ng malaking kahinaan.

Ang Bybit hack ay nagdulot ng pagkadismaya sa mga user na unang inakala na ang pag-asa sa third-party integrations ay sapat na para maprotektahan ang kanilang assets. Naapektuhan din nito ang mas malawak na pananaw sa seguridad ng cryptocurrency.

“Ipinapakita nito na ang crypto ay nasa Wild West pa rin at nasa growing phase pa lang pagdating sa seguridad. Sa tingin ko, sa loob ng ilang taon magkakaroon tayo ng mas superior na seguridad pero sa kasalukuyang estado nito, ang takot ng publiko ay may basehan,” sabi ni Khalsa.

Sa huli, ang pagyakap sa iba’t ibang approach ay magiging mahalaga para sa Web3 community upang makabuo ng mas secure at resilient na ecosystem. Isang magandang simula ay ang pag-demand ng mas mahusay na industry practices at pag-assess sa integration ng verifiable, reproducible builds.