Ang bagong smart wallet feature ng Ethereum, ang EIP-7702, ay nasa ilalim ng masusing pag-aaral matapos matuklasan ng mga blockchain security researchers ang maling paggamit nito ng mga cybercriminals. Pagkatapos ng Pectra upgrade, nagsimula nang mag-integrate ng EIP-7702 features ang ilang wallet providers.

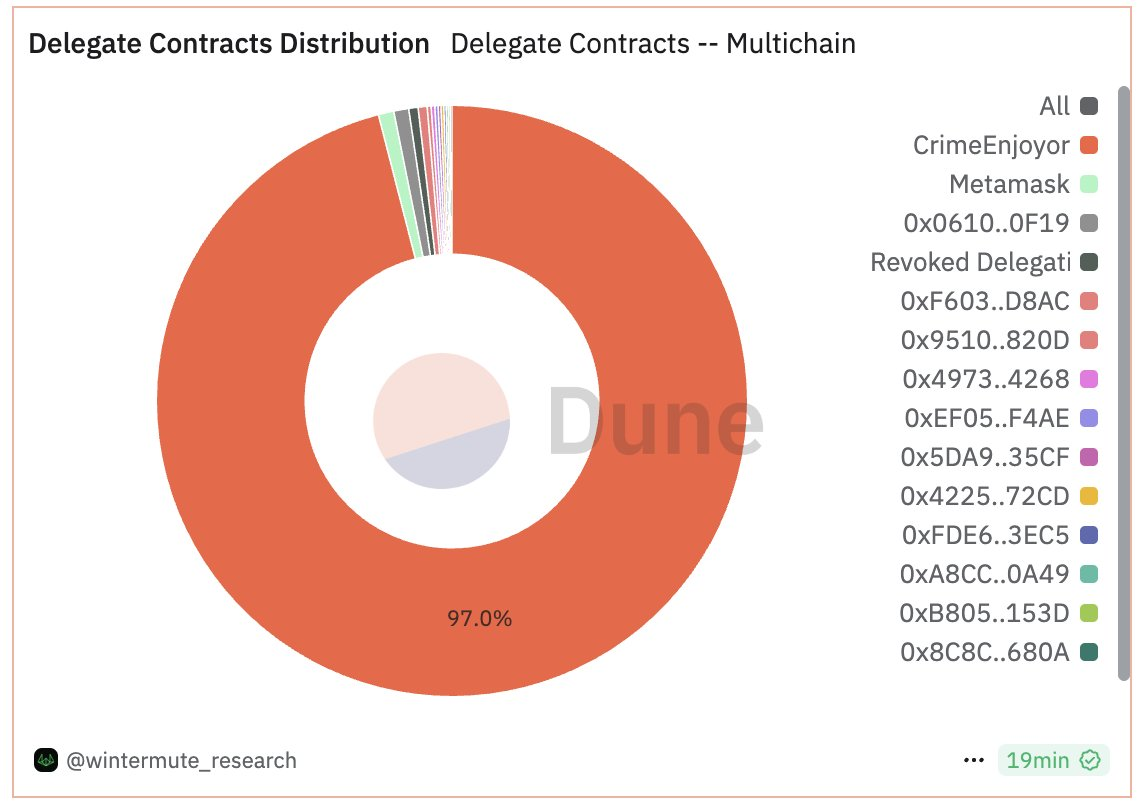

Napansin ng mga analyst sa Wintermute, isang crypto trading firm, na ginamit ng mga attackers ang 97% ng EIP-7702 wallet delegations para mag-deploy ng contracts na dinisenyo para mag-drain ng pondo mula sa mga walang kamalay-malay na users.

Hackers Ginagamit ang EIP-7702 ng Ethereum para Automatic na Mag-drain ng Maraming Wallet

Ang EIP-7702 ay pansamantalang nagbibigay-daan sa externally owned accounts (EOAs) na gumana bilang smart contract wallets. Ang upgrade na ito ay nag-e-enable ng features tulad ng transaction batching, spending limits, passkey integration, at wallet recovery—lahat ito nang hindi binabago ang wallet addresses.

Habang layunin ng mga upgrade na ito na gawing mas madali ang paggamit, sinusulit ng mga malicious actors ang standard para pabilisin ang pagkuha ng pondo.

Imbes na mano-manong ilipat ang ETH mula sa bawat compromised wallet, ngayon ay nag-a-authorize ang mga attackers ng contracts na automatic na nagfo-forward ng anumang natanggap na ETH sa kanilang sariling addresses.

“Walang duda na ang mga attackers ay isa sa mga unang nag-adopt ng bagong capabilities. Hindi kailanman sinadya ang 7702 na maging solusyon sa lahat ng problema at mayroon itong magagandang use cases,” sabi ni Rahul Rumalla, Chief Product Officer sa Safe, ayon sa kanya.

Ipinapakita ng analysis ng Wintermute na karamihan sa mga wallet delegations na ito ay tumutukoy sa magkaparehong codebases na dinisenyo para “sweep” ang ETH mula sa mga compromised wallets.

Ang mga sweepers na ito ay automatic na nagta-transfer ng anumang incoming funds sa mga address na kontrolado ng attackers. Sa halos 190,000 na delegated contracts na sinuri, mahigit 105,000 ang konektado sa iligal na aktibidad.

Ipinaliwanag ni Koffi, isang senior data analyst sa Base Network, na mahigit isang milyong wallets ang nakipag-interact sa mga kahina-hinalang contracts noong nakaraang weekend.

Nilinaw niya na hindi ginamit ng mga attackers ang EIP-7702 para i-hack ang mga wallets kundi para gawing mas madali ang pagnanakaw mula sa mga wallets na may exposed na private keys.

Dagdag pa ng analyst na ang isang standout implementation ay may kasamang receive function na nagti-trigger ng ETH transfers sa sandaling pumasok ang pondo sa wallet, na inaalis ang pangangailangan para sa manual withdrawal.

Kinumpirma ni Yu Xian, founder ng blockchain security firm na SlowMist, na ang mga perpetrators ay mga organized theft groups, hindi karaniwang phishing operators. Sinabi niya na ang automation capabilities ng EIP-7702 ay lalo itong kaakit-akit para sa malakihang exploits.

“Ang bagong mekanismo ng EIP-7702 ay ginagamit ng mga coin stealing groups (hindi phishing groups) para automatic na mag-transfer ng pondo mula sa wallet addresses na may leaked private keys/mnemonics,” ayon sa kanya.

Sa kabila ng laki ng operasyon, wala pang kumpirmadong kita sa ngayon.

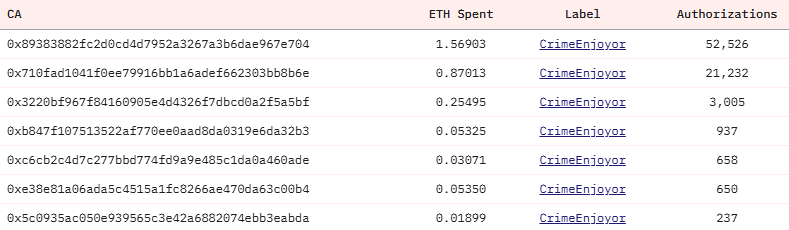

Isang researcher sa Wintermute ang nagsabi na gumastos ang mga attackers ng humigit-kumulang 2.88 ETH para mag-authorize ng mahigit 79,000 addresses. Isang address lang ang nag-execute ng halos 52,000 authorizations, pero wala pang natatanggap na pondo ang target address.