Ini-report ng Cisco Talos na ang isang North Korean hacker group na tinatawag na “Famous Chollima” ay nakatutok sa pag-atake sa mga crypto job applicants sa India. Mukhang wala silang direktang koneksyon sa Lazarus.

Sa ngayon, mahirap tukuyin kung ang mga ito ay simpleng pagnanakaw lang o paghahanda para sa mas malalaking atake. Dapat mag-ingat ang mga naghahanap ng trabaho sa crypto industry sa mga susunod na hakbang.

Tuloy-tuloy ang Crypto Hacks ng North Korea

May matinding reputasyon ang Lazarus Group ng North Korea sa crypto crime, kung saan sila ang may gawa ng pinakamalaking hack sa kasaysayan ng industriya. Pero hindi lang ito ang Web3 criminal enterprise ng bansa, dahil malaki rin ang presensya ng North Korea sa DeFi.

Na-identify ng Cisco Talos ang ilang kamakailang krimen sa India na gumagamit ng ibang paraan sa crypto theft:

Ayon sa mga ulat, hindi na bago ang Famous Chollima; nag-ooperate na ito mula kalagitnaan ng 2024 o mas maaga pa. Sa ilang kamakailang insidente, sinubukan ng mga North Korean hackers na infiltrate ang mga US-based crypto firms tulad ng Kraken sa pamamagitan ng pag-aapply sa mga open job listings.

Ginawa ng Famous Chollima ang kabaligtaran, niloko ang mga potential workers gamit ang pekeng applications.

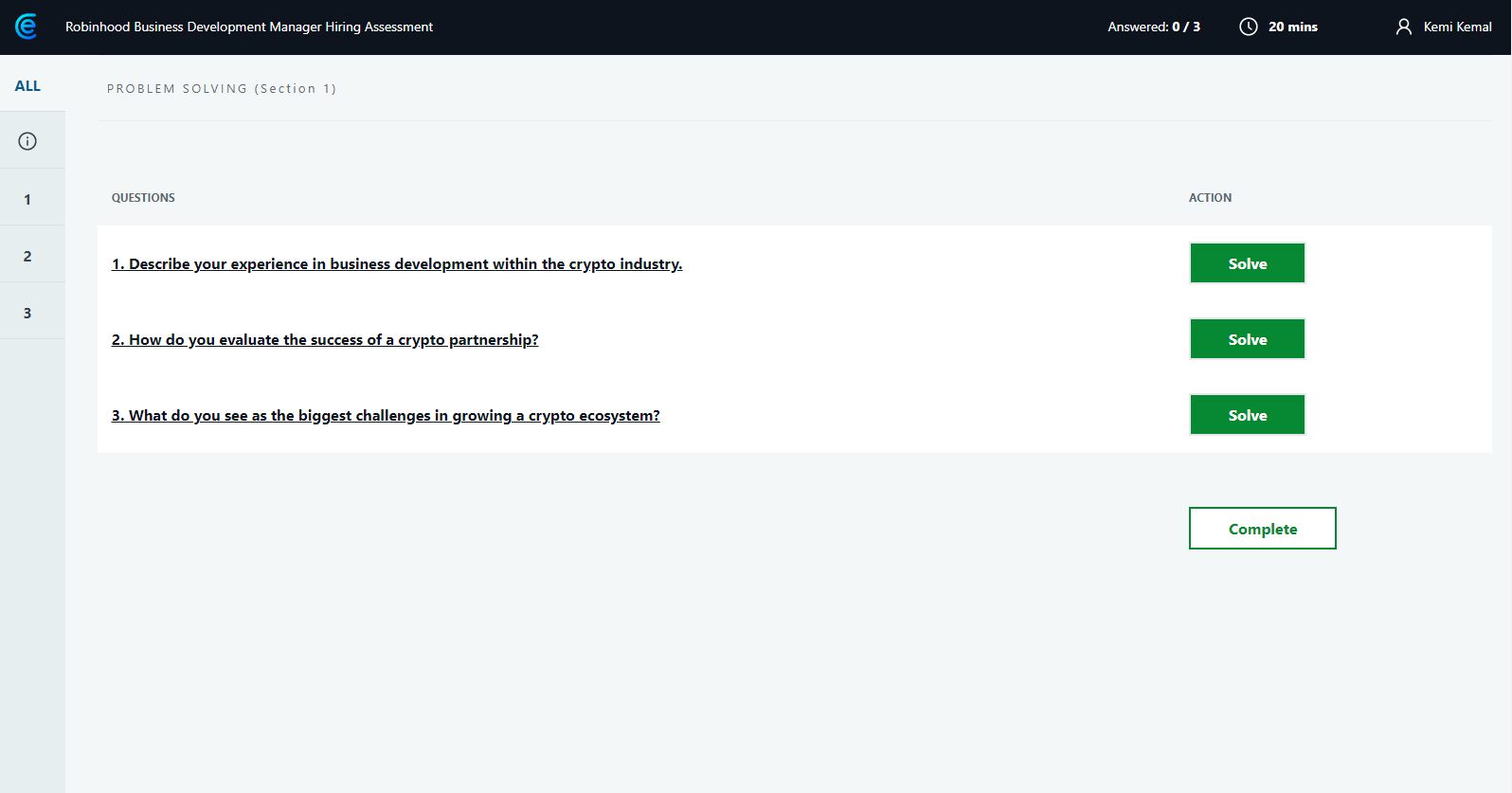

“Kasama sa mga kampanyang ito ang paggawa ng pekeng job advertisements at skill-testing pages. Sa huli, inuutusan ang mga user na kopyahin at i-paste ang isang malicious command line para mag-install ng drivers na kailangan para sa final skill-testing stage. [Ang mga apektadong user ay] karamihan sa India,” ayon sa kumpanya.

Sa tabi ng matinding reputasyon ng Lazarus, mukhang mas clumsy ang phishing efforts ng Famous Chollima. Sinabi ng Cisco na ang mga pekeng application ng grupo ay laging ginagaya ang mga sikat na crypto firms.

Hindi ginamit ng mga ito ang tunay na branding ng mga totoong kumpanya, at nagtatanong ng mga tanong na halos walang kinalaman sa mga trabahong ina-applyan.

Napasubo sa Pain

Ang mga biktima ay naloloko sa pamamagitan ng mga pekeng recruitment sites na nagpapanggap bilang mga kilalang tech o crypto firms. Pagkatapos mag-fill out ng applications, iniimbitahan sila sa isang video interview.

Sa prosesong ito, hinihingi ng site na mag-run sila ng command-line instructions—na sinasabing para sa pag-install ng video drivers—na sa totoo’y nagda-download at nag-i-install ng malware.

Kapag na-install na, binibigyan ng PylangGhost ang attackers ng full control sa system ng biktima. Ninanakaw nito ang login credentials, browser data, at crypto wallet information, tinatarget ang mahigit 80 popular extensions tulad ng MetaMask, Phantom, at 1Password.

Kamakailan, matapos mapigilan ang isang malware attack, sinabi ng BitMEX na gumagamit ang Lazarus ng hindi bababa sa dalawang teams: isang low-skill team para sa initial breach ng security protocols at isang high-skill team para sa mga susunod na pagnanakaw. Baka ito ay karaniwang practice sa hacking community ng North Korea.

Sa kasamaang palad, mahirap gumawa ng matibay na konklusyon nang hindi nag-i-speculate. Gusto bang i-hack ng North Korea ang mga aplikante para mas magmukhang job seekers sa crypto industry?

Dapat mag-ingat ang mga user sa unsolicited job offers, iwasan ang pag-run ng unknown commands, at siguraduhing protektado ang kanilang systems gamit ang endpoint protection, MFA, at browser extension monitoring.

Laging i-verify ang legitimacy ng recruitment portals bago mag-share ng anumang sensitibong impormasyon.